Что такое SSL и зачем он нужен. SSL-сертификат — полная инструкция для бизнеса Что значит ssl

Безопасность информации в Сети - один из основных вопросов, на который должны обращать пристальное внимание владельцы сайтов. В мире стремительно развивающихся кибер-угроз им нужно чётко понимать, как предотвратить утечку данных или защитить свой ресурс от доступа к нему третьим лицам.

Современным стандартом безопасности сайтов стала установка SSL-сертификатов. Однако подобный механизм защиты относительно нов и сложен для массового пользователя. Давайте разберемся, что из себя представляет данная технология и как она обеспечивает безопасность информации на веб-ресурсах.

Что такое SSL-сертификат

Прежде чем перейти к пункту о том, зачем сайту нужен SSL-сертификат, стоит обозначить понятие самого протокола SSL. Это криптографический протокол, обеспечивающий надежную передачу данных в сети. Он является гарантией безопасного соединения между пользовательским браузером и ресурсом.

Протокол HTTPS значительно расширил возможности обеспечения безопасности данных HTTP.

Если на сайте установлен SSL, то все данные передаются по HTTPS - защищенному варианту протокола HTTP. Он зашифровывает данные пользователя и переправляет их владельцу сайта через транспортный протокол TCP. Другими словами, вся информация, передаваемая пользователем, скрыта шифрованием от третьих лиц: операторов, администраторов Wi-Fi и провайдеров.

Как работает SSL-протокол

Как известно, основой всех методов кодирования является ключ, который помогает зашифровать или прочитать информацию. SSL-протокол использует ассиметричный шифр с двумя видами ключей:

- Публичный . Это собственно и есть SSL-сертификат. Он зашифровывает данные и используется при передаче пользовательской информации серверу. Например, посетитель вводит на сайте номер своей банковской карточки и нажимает на кнопку «Оплатить».

- Приватный. Необходим для раскодирования сообщения на сервере. Он не передается вместе с информацией, как в случае с публичным ключом, и всегда остается на сервере.

Чтобы сайт обрабатывал такие соединения, его владельцу нужен SSL-сертификат. Это своеобразная цифровая подпись, которая индивидуальна для каждой платформы.

Что внутри SSL-сертификата

SSL-сертификат может содержать следующую важную информацию:

- домен площадки, на которую устанавливается сертификат;

- название компании-владельца;

- страну, город прописки компании;

- срок действия SSL-сертификата;

- информация о удостоверяющем центре.

Доверенные и недоверенные сертификаты

Главным источником SSL-сертификатов служат доверенные центры сертификации или удостоверяющие центры (Certification authority, CA). Это организации, имеющие неоспоримый авторитет на рынке IT-услуг и пользующиеся известным открытым криптографическим ключём. В браузерах их список обычно можно посмотреть в разделе «Доверенные корневые центры сертификации».

Цифровая подпись, заверенная сертификатом такого центра, является доказательством подлинности компании, которой принадлежит доменное имя, и обуславливает право владельца законно использовать секретный ключ. Она называется доверенной.

SSL-сертификат от крупного центра - не всегда гарантия отсутствия проблем для сайта.

К недоверенным подписям относятся:

- Самоподписанный сертификат, который владелец сайта выдает себе сам. Он также обеспечивает безопасность соединения, но при этом не является гарантией подлинности компании. В этом случае браузер будет предупреждать посетителя, что SSL не надежен.

- Сертификат, который подписан недоверенным центром . В этом случае ресурс будет считаться проверенным, однако «проверяющий» остается под сомнением. Обычно такие центры продают сертификаты абсолютно всем, не проверяя подлинность фирмы.

- Цифровая подпись, выданная центром, который потерял доверие . К этому разряду относятся, например, SSL-сертификаты от удостоверяющего центра Symantec, которую Google обвинил в выдаче большого числа неликвидных сертификатов. В браузере Google Chrome 70 была прекращена поддержка сертификатов, выпущенных этой компаний и аффилированными с ней центрами GeoTrust и Thawte до 1 декабря 2017 года.

Выгодный способ получить электронную цифровую подпись от 100% надёжного Удостоверяющего Центра.

Кому не обойтись без SSL-сертификата

Предоставляя данные о своих банковских картах, контактную и личную информацию, пользователь должен быть уверен, что они не попадут в руки третьего лица. Поэтому получение SSL-сертификата - важный пункт для интернет-магазинов, а также банков, платежных систем и площадок, где требуется создание аккаунта.

Для SEO-специалистов, которые учитывают малейшие аспекты продвижения, также рекомендуется подключение подписи. Хотя на данный момент этот фактор слабо влияет на ранжирование страниц.

А вот чисто информационным ресурсам - блогам, визиткам и личным страницам можно обойтись и без сертификации.

Типы SSL-сертификатов

SSL-сертификаты делятся не несколько видов в зависимости от количества доменных и субдоменных имен, на которые они будут устанавливаться, а также от способа проверки платформы. По методу проверки существует три основных варианта:

- DV (Domain Validation) - это подтверждение домена. Также он кодирует данные для их передачи с использованием HTTPS. Он доступен не только для юридических, но и физических лиц и устанавливается, как правило, в течение трех часов.

- OV (Organization Validation) - помимо защиты данных он является гарантией подлинности компании, которой принадлежит. Выдается организациям, подтверждающим свой контактный номер, в течение трех дней.

- EV (Extended Validation) похож на предыдущий вариант, однако проверке подлежат не только коммерческая деятельность фирмы, но и налоговая. Наличие сертификата с расширенной проверкой подтверждает «зелёная» адресная строка - выделение адреса дополнительной зелёной рамкой (Green Bar). Такой сертификат можно получить за 5 дней.

Зелёный замочек в адресной строке - сайту можно доверять.

Помимо этого, существуют дополнительные типы SSL:

- Wildcard SSL - понадобится для того, чтобы защитить большое количество субдоменных имен в корне одного домена.

- UC (Unified Communications) или SAN (Subject Alternative Name) - способен взять под свою защиту не только множество субдоменов, но и доменов как внешних, так и внутренних.

- SGC (Server-Gated Cryptography) - поддерживает 40-битные расширения, что пригодится для операционных систем и браузеров старого образца.

- CS (CodeSigning) - сертификаты для программных продуктов, которые позволяет пользователю безопасно скачивать ПО с сайтов разработчиков.

Выбор цифровой подписи

Какой SSL-сертификат выбрать, в первую очередь, зависит от владельца ресурса. Для физических ли ц подойдет тип DV, который является подтверждением права на владение доменным именем.

Для компаний дело обстоит несколько сложнее:

- Если это сайт-визитка, цель которого - проинформировать о деятельности организации, то можно установить DV SSL. Он предотвратит появление всплывающего в браузере окна с информацией о небезопасности площадки и надежно закодирует данные. Обычно предоставляется бесплатно.

- Ресурсы, которые связаны с транзакциями и другими видами доступа к деньгам, должны подключить EV подпись. Она подтвердит подлинность компании, а в браузерной строке появится полоска зеленого цвета с названием фирмы. Это касается банков, СМИ, платежных систем.

- Интернет-магазины, форумы и благотворительные платформы должны позаботиться об установке OV SSL. Такие сайты практически не находятся в поле зрения злоумышленников. Однако пользователи захотят удостовериться в подлинности компании, где они планируют сделать заказ или куда собираются вложить свои деньги. SSL-сертификаты с проверкой организации предоставляются только платно.

Получение и установка SSL-сертификата

Чтобы получить цифровую подпись, необходимо зайти на сайт центра сертификации и предоставить необходимую информацию для данного типа цифровой подписи. Например, для получения DV SSL достаточно предоставить доменное имя, email и номер телефона. Для других разновидностей могут понадобится документы, которые подтверждают наличие юридического лица: ИНН, сведения из ЕГРЮЛ и прочее.

После активации, ссылка на которую придет на указанную почту, следует дождаться окончания проверки. Этот процесс может занять от десятка минут до нескольких суток, после чего на e-mail придет архив с сертификатом, который требуется установить на сайт.

Приватный ключ SSL-сертификата выглядит именно так.

В архиве обычно содержаться три файла – приватный и публичный ключи, а также цепочка SSL-сертификатов (CA Bundle), которая нужна для повышения доверия к ресурсу. Далее можно подключить SSL-сертификат через панель управления хостингом или сервером. После этого меняем протокол с HTTP на HTTPS, путём настраивания редиректа.

Для содания самоподписанных сертификатов в Центр сертификации обращаться не нужно. Для этого необходимо создать корневой сертификат с информацией о стране, городе, названии компании и домене, а к нему уже выпускать самоизданные, используя файлы конфигурации.

Заключение

Использование SSL-сертификата повышает доверие пользователей к вашему сайту. Это стоит учитывать владельцам интернет-магазинов, банковских и платежных систем, а также площадок, где посетителям требуется предоставить свои персональные данные для создания аккаунта. Однако важно понимать, что цифровая подпись не является стопроцентной гарантией защиты от хакерских или DDoS-атак.

Про SSL-сертификаты уже написано немало статей, однако интерес к ним не спадает, тем более что количество людей, решивших открыть свою сайт в сети, постоянно возрастает. Эта статья - специально для тех, кто хочет узнать, что такое SSL-сертификат, зачем использовать его на своем сайте, какие варианты сертификатов существуют, и о чем обязательно стоит помнить при установке сертификата на свой сайт.

Что такое SSL-сертификат?

SSL-сертификат - это специальный сертификат, который устанавливается на сайт для того, чтобы данные можно было передавать по протоколу SSL. SSL расшифровывается как Secure Sockets Layer, в переводе уровень защищенных сокетов. Этот протокол обеспечивает безопасную передачу данных между сервером, на котором находится сайт, и браузером пользователя.

SSL-сертификаты содержат данные о физических лицах или организациях, для сайтов которых они были выданы.

Наличие SSL-сертификата на сайте легко проверить, просто посмотрев на строку с адресом сайта в браузере. В адресной строке вы (в зависимости от выбранного владельцем сайта сертификата) вы увидите:

- значок закрытого замка, при нажатии на который вы увидите фразу «Безопасное соединение», а также сможете получить более подробную информацию об установленном сертификате;

- либо рядом с значком замочка будет также указано название компании-собственника сайта.

Если же на сайте SSL-сертификат не установлен, то перед адресом будет написано «Не защищено».

Разница между HTTP и HTTPS

HTTP - это протокол прикладного уровня, который используется для передачи данных в сети. Этот протокол дает возможность передавать запросы от клиента к серверу и получать от сервера ответы на эти запросы.

Что касается HTTPS, то это не другой отдельный протокол, а расширение протокола HTTP. Это можно понять уже по расшифровке аббревиатур:

Если по HTTP данные передаются в незащищенном виде, то HTTPS обеспечивает их криптографической защитой, то есть уберегает данные от несанкционированного доступа.

Почему важно, чтобы на сайте использовался HTTPS? Потому что никто не хочет, чтобы его данные авторизации (если речь о социальных сетях) или платежные данные (если речь об интернет-магазинах) оказалась в руках злоумышленников.

Для чего нужен SSL-сертификат для сайта?

Как уже было сказано выше, очень важно, чтобы данные, которые передаются между пользовательским компьютером и сайтом, не попали в третьи руки. В первую очередь речь идет о данных, связанных с финансовыми операциями: денежных транзакциях, банковских картах и так далее.

Так что ответ на вопрос «Для чего нужен SSL-сертификат для сайта» - для того, чтобы обеспечить безопасное соединение между браузером клиента и сервером, и используется SSL-сертификат.

Но перед дальнейшим разговором о сертификатах необходимо сказать несколько слов о том, что такое SSL.

Как уже было сказано, SSL расшифровывается как “Secure Sockets Layer” (уровень защищенных сокетов). Именно этот протокол позволяет зашифровать данные, передающиеся между компьютером пользователя и веб-сайтом. И для работы именно этого протокола на сайте должен быть установлен SSL-сертификат.

То есть, если подвести итог, сертификат необходим для безопасной передачи данных между компьютером пользователя и сервером, на котором расположен сайт.

Следующий вопрос, который может у вас возникнуть, - а так ли необходимо устанавливать SSL-сертификат на свой сайт? Ответ один - да, это абсолютно необходимый в данный момент элемент сайта.

Раньше SSL-сертификаты чаще всего использовались на сайтах, связанных с электронной коммерцией (например, в интернет-магазинах), и других ресурсах, где используются конфиденциальные данные пользователей. Но сейчас наступило время, когда сетевой безопасности уделяется особое внимание, поэтому любой сайт, который не имеет SSL-сертификата, воспринимается как потенциально опасный для пользователей.

Разновидности SSL-сертификатов

SSL-сертификаты базово можно разделить по двум критериям - по компаниям (проектам), которые их выпускают, и по типу самих сертификатов.

Начнем с первого критерия. Существует несколько компаний, которые выпускают сертификаты, мы остановимся на одних из самых известных на данный момент - это Sectigo и Let’s Encrypt.

Let’s Encrypt завоевал популярность за счет своего бесплатного распространения. А Sectigo выпускает несколько видов платных SSL-сертификатов. На примере сертификатов от Sectigo мы рассмотрим, какие виды бывают у SSL-сертификатов:

- Sectigo Positive SSL - это самый базовый и недорогой вариант SSL-сертификата. Поэтому он является и самым распространенным. К тому же этот сертификат наиболее легко оформить с точки зрения документов - пользователю нужно лишь подтвердить владение доменом, другие документы предоставлять не требуется. По времени процесс оформления сертификата тоже довольно быстрый - если вы захотите установить Sectigo Positive SSL, вам понадобится всего несколько часов.

- Sectigo Postitive Wildcard SSL - сертификат, который можно установить не только на сам домен, но и все поддомены этого адреса. Это намного выгоднее и удобнее, чем покупать для каждого поддомена отдельный сертификат.

- Sectigo EV SSL - сертификат с расширенной проверкой. От предыдущих вариантов отличается тем, что при его заказе происходит проверка и подтверждение владельца сайта (компании или юридического лица), этим занимаются центры сертификации, и поэтому на выпуск этого сертификата требуется больше времени - несколько дней. Именно такой вид сертификата стоит на тех сайтах, где вы видите название компании перед адресом сайта.

Можно ли взломать сайт с SSL-сертификатом?

Направлены на безопасную передачу данных, они никак не влияют на защиту самого сайта от взлома. Что дает SSL-сертификат для сайта - информация, которая поступает от пользователя на сайт и обратно, будет защищена, но над защищенностью самого сайта нужно работать отдельно. О защите сайта можно прочитать в статье « Как защитить сайт от взлома ».

Чем опасны сертификаты?

Пользователи, которые только начинают разбираться в том, что это, SSL-сертификат, наверняка захотят узнать, может ли установка SSL-сертификата как-то негативно отразиться на самом сайте.

В целом можно ответить, то нет, SSL-сертификат - это большой плюс сайту, можно даже сказать, что необходимость. Однако есть один нюанс, с которым вы можете столкнуться после его установки, - это проблема смешанного содержимого (или “mixed content”).

Такая ситуация возникает в тех случаях, когда страница передается по протоколу HTTPS, но часть содержимого отправляется все еще по HTTP (например, изображения). В этом случае соединение будет считаться не полностью, а лишь частично зашифрованным, ведь все, что передается по HTTP, можно перехватить.

Криптографический протокол SSL (Secure Socket Layer) был разработан компанией Netscape в 1996 году и быстро стал наиболее популярным методом обеспечения защищенного обмена данными через Интернет. Протокол SSL интегрирован в большинство браузеров и в web-сервера. Правительство США в 2014 году сообщило об уязвимости в текущей версии SSL протокола (3.0), на смену которому предложен протокол TLS.

Защищенный обмен данными обеспечивается двумя элементами протокола SSL:

- аутентификация клиента;

- шифрование данных.

SSL использует симметричный шифр для обеспечения конфиденциальности, асимметричную криптографию для аутентификации ключей обмена и коды аутентификации сообщений для целостности сообщений.

Для осуществления SSL соединения необходимо на сервере инсталлировать цифровой сертификат , который «привязан» к конкретному домену сети интернет. Центр сертификации проводит проверки, подтверждающие подлинность организации, и после этого создает и подписывает цифровой сертификат для этой организации/сайта. Цифровой SSL сертификат следует устанавливать только на тот домен WEB-сервера, для которого он прошел аутентификацию; это даёт пользователям сети Интернет необходимые гарантии чистоты WEB-сервера.

Центры сертификации

Прежде чем продолжать повествование о соединениях SSL, необходимо несколько слов сказать о центрах сертификации.

Центр сертификации CA (certificate authority) - это организация, имеющая право выдачи цифровых сертификатов. Эта организация производит проверку данных запроса на сертификацию в CSR перед выдачей сертификата. Имеется несколько разновидностей цифровых сертификатов, отличающихся содержащейся в них информацией, и, соответственно, ценой. В самых простых сертификатах CA проверяет только соответствие доменного имени; в самых дорогих выполняется комплекс проверок самой организации, запрашивающей сертификат.

Отличие самоподписанного сертификата от выданного центром сертификации платного связано с тем, что при использовании такого сертификата на сайте (сервере), браузер будет открывать страницу с предупреждением, что этот сайт не использует безопасное соединение SSL. Браузер предложит покинуть сайт или продолжить просмотр, но с большой осторожностью; решение за посетителем сайта.

И так, при установлении SSL соединения, т.е. при открытии начинающейся с https://... страницы, браузер должен выполнить проверку цифрового сертификата сервера. Данная проверка выполняется с использованием доверенных сертификатов, размещенных в хранилище браузера. На следующем скриншоте представлена вкладка страницы настроек браузера Google Chrome «Доверенные корневые центры сертификации». Чтобы открыть данную вкладку необходимо проделать следующий путь: Chrome Настройки -> Дополнительные -> Настроить сертификаты. В Chrome установлено более 45 корневых сертификатов. В этом хранилище браузер с Вашего согласия также размещает сертификаты, которым Вы доверяете.

Имеется большое количество различных центров сертификации. Наиболее популярные:

- Comodo - штаб-квартира в Jersey City, New Jersey, США.

- Geotrust - штаб-квартира Mountain View, California, США

- Symantec - бывший Verisign в состав которого входит и Geotrust.

- Thawte - основан в 1995, продан Verisign в 1999.

- Trustwave - штаб-квартира Chicago, Illinois, США.

Этот список можно было бы и продолжить. Вы можете самостоятельно просмотреть установленные в Вашем браузере цифровые сертификаты корневых центров.

На заметку

Иногда возникает ситуация, при которой браузер выдает предупреждение, несмотря на то, что на серверe SSL сертификат

установлен. Данная ситуация возникнает либо при отсутствии корневого сертификата, центра выдавшего сертификат, либо из-за

того, что закончился срок действия корневого сертификата. Помните, что корневые сертификаты в браузерах обновляются при

обновлении браузера.

В настоящее время сертификационные центры используют ключи 2048 bit RSA. Поэтому для корректной работы всех сертификатов необходимо контролировать корневые сертификаты. Если корневые сертификаты не соответствуют данным требованиям, то это может вызвать проблемы с распознаванием его некоторыми из браузеров.

Многослойная среда SSL

Разобравшись, с точки зрения необходимого понимания, с центрами сертификации и подписываемыми ими цифровыми сертификатами, вернемся к описанию SSL-соединения

Основным преимуществом SSL является его независимость от прикладного (верхнего уровня) протокола, который работает поверх протокола SSL. То есть протокол SSL согласовывает алгоритм шифрования и ключ сессии, а также аутентифицирует сервер до того, как приложение примет или передаст первый байт сообщения.

Структурно протокол SSL размещается между протоколом, используемым клиентами (HTTP, FTP, IMAP, LDAP, Telnet и т.д.) и транспортным протоколом TCP/IP. Таким образом SSL обеспечивает защиту и передачу данных на транспортный уровень. Благодаря многослойной структуре SSL протокол может поддерживать разные протоколы программ-клиентов.

Протокол SSL условно можно разделить на два уровня. Первый уровень обеспечивает подтверждение подключения и включает три подпротокола: протокол подтверждения подключения (handshake protocol), протокол определения параметров шифра (change cipher spec protocol) и предупредительный протокол (alert protocol). Второй уровень включает протокол записи. На следующем рисунке схематично изображена структура взаимосвязи слоев SSL.

Уровень подтверждения подключения включает три части протокола:

1. Подтверждение подключения

используется для согласования данных сессии между клиентом (браузером) и сервером. Сессия включает следующие данные:

- идентификационный номер сессии;

- сертификаты обеих сторон;

- параметры используемого алгоритма шифрования;

- алгоритм сжатия информации;

- симметричный ключ шифрования.

Уровень подтверждения подключения обеспечивает реализацию нескольких функций безопасности. Так он формирует цепочку обмена данными и согласовывает шифрование, алгоритмы хеширования и сжатия. При определении подлинности участников обмена данных уровень подтверждения подключения использует сертификат стандарта Х.509.

Таким образом, на первом шаге при установке соединения стороны (браузер и сервер) договариваются о возможных механизмах шифрования, поддерживаемых каждой из сторон, длине используемого ключа, режиме шифрования и производят обмен сертификатами. Такой начальный обмен данными называется handshake . Во время handshake генерируется симметричный ключ, который действует только для одной SSL сессии и устаревает, как только сессия становится неактивной.

2. Изменение параметров шифрования

необходимо для определения параметров ключа, который используется для шифрования данных между клиентом и сервером.

Параметры ключа представляют информацию, которая используется для создания ключей шифрования. Данная часть протокола

состоит из одного сообщения, в котором сервер говорит об изменении набора ключей. После этого ключ извлекается из

информации, которой стороны обменялись на уровне подтверждения подключения.

3. Предупреждение

Сообщение предупреждения информирует стороны взаимодействия об изменении статуса или о возможной ошибке. Имеется несколько

предупредительных сообщений, которыми обмениваются стороны, как при нормальном функционировании, так и при возникновении

ошибки. Как правило, предупреждение отправляется при закрытии подключения, при получении неправильного сообщения, которое

невозможно расшифровать, или при отмене операции пользователем.

4. Уровень записи

Протокол на уровне слоя записи получает данные, шифрует/дешифрирует и передает их на транспортный слой. При шифровании

данных они разбиватся на блоки размером, который подходит криптографическому алгоритму. При этом используется информация,

которая была согласована на уровне подтверждения подключения. В некоторых случая на этом уровне выполняется сжатие

(распаковка) данных.

Два вида SSL соединения

SSL соединение может быть двух видов: простая (односторонняя) SSL аутентификация и двусторонняя SSL аутентификация.

При односторонней аутентификации сертификат с парным приватным ключом располагаются только на сервере. Зашифрованные с помощью открытого ключа данные могут быть расшифрованы с помощью приватного ключа на сервере. Клиент, устанавливающий соединение с сервером, проверяет его сертификат прежде чем установить шифрованное соединение. Проверка сертификата включает:

- действителен ли сертификат, т.е. не окончился ли срок действия сертификата;

- соответствие сертификата имени хоста;

- наличие в списке клиента/браузера центра сертификации, выдавшего сертификат;

- действительность цифровой подписи на сертификате.

При односторонней SSL аутентификации клиент не проверяется сервером. Следующий рисунок демонстрирует последовательность установления защищенного SSL соединения между сервером и клиентом, в качестве которого может выступать обычный браузер.

Если сервер аутентифицирован, то его сообщение о сертификации должно обеспечить сертификационную цепочку, ведущую к доверенному центру сертификации. То есть, аутентифицированный сервер должен отправить клиенту сертификат, подписанный одним из центров сертификации.

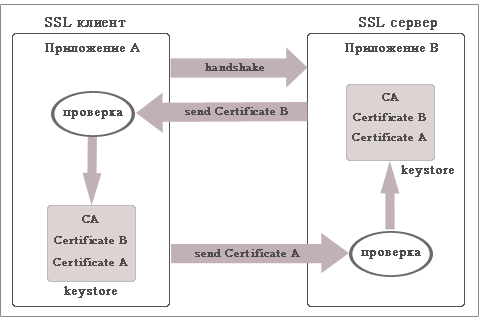

При двусторонней аутентификации обе стороны (и сервер, и клиент) предоставляют сертификаты для проверки подлинности друг друга при установке шифрованного соединения, как это представлено на следующем рисунке.

Шифрование пересылаемых данных

Для шифрования данных можно использовать два способа: симметричный и ассиметричный.

Симметричное шифрование

При симметричном

способе шифрования используется один и тот же ключ как для шифрования, так и для дешифрирования.

Если две стороны договариваются обмениваться симметрично зашифрованными сообщениями в безопасном режиме, то они должны

иметь одинаковые ключи. Так как процесс симметричного шифрования и дешифрирования проходит быстрее, чем при ассиметричном

шифровании, то симметричное шифрование обычно используется для кодирования большого объема данных. Обычно используются

алгоритмы DES (Data Encryption Standard), 3-DES (тройной DES), RC2, RC4, и AES (Advanced Encryption Standard).

Ассиметричное шифрование

При ассиметричном шифровании используется пара ключей: открытый/публичный (public) и закрытый (private). Открытый ключ

центр сертификации размещает в самом сертификате владельца (заголовок subject). Секретный ключ не должен никому окрываться.

Эти ключи работают в паре и используются для выполнения противоположных функций второго ключа. Так, например, если открытым

ключом зашифровать данные, то расшифровать их можно будет только закрытым ключом. И наоборот, если данные шифруются закрытым

ключом, то открытый ключ должен данные дешифрировать.

Взаимосвязь открытого и закрытого ключей позволяет производить обмен открытыми ключами между сторонами (сервер и клиент), чтобы они могли

- отправлять на сервер шифрованные данные, которые может дешифрировать только сервер и

- получать от сервера шифрованные данные, которые они могут дешифрировать.

В случае двустороннего обмена ключами (двусторонняя аутентификация) обе стороны выступают и в качестве сервера, и в качестве клиента.

Протокол SSL использует ассиметричное шифрование для подтвердждения клиентом подлинности сервера/клиента, а также для определения ключа сессии. Ключ сессии необходим для шифрования большого объема данных (симметричный алгоритм). Это объединяет ассиметричное шифрование (проверка подлинности) и быстрое симметричное шифрование больших объемов данных.

Самым распространенным алгоритмом при ассиметричном шифровании является RSA, названный в честь разработчиков Rivest, Shamir, Adleman.

Что такое SSL ? SSL является аббревиатурой для Secure Sockets Layer . Это тип цифровой безопасности, которая позволяет зашифровать связь между веб-сайтом и веб-браузером. Технология в настоящее время устарела и полностью заменена TLS.

Что такое TLS ? Это означает Transport Layer Security и обеспечивает конфиденциальность данных так же, как и SSL. Поскольку SSL фактически больше не используется, это правильный термин, который люди должны начать использовать.

Что таоке HTTPS ? Это безопасное расширение HTTP. Веб-сайты, устанавливающие и настраивающие SSL/TLS-сертификат, могут использовать протокол HTTPS для установления безопасного соединения с сервером.

- Цель SSL/TLS - сделать соединение безопасным для передачи конфиденциальной информации, включая личные данные, информацию о платеже или регистрации.

- Это альтернатива простой передаче текстовых данных, в которой ваше соединение с сервером не зашифровано, и это затрудняет мошенникам и хакерам отслеживание соединения и кражу ваших данных.

- Большинство людей знают, что такое SSL/TLS. Это сертификаты, которые используются веб-мастерами для защиты своих веб-сайтов и обеспечения безопасного доступа для людей к транзакциям.

- Вы можете определить, использует ли веб-сайт сертификат безопасности, потому что рядом с URL-адресом в адресной строке появится значок маленького замочка.

В этом руководстве вы узнаете:

Как работают сертификаты SSL/TLS?

Сертификаты SSL/TLS работают путём цифровой привязки криптографического ключа к идентифицирующей информации компании. Это позволяет им шифровать передачу данных таким образом, что они не могут быть расшифрованы третьими лицами.

SSL/TLS работает, имея как частный, так и открытый ключ, а также ключи сеанса для каждого уникального безопасного сеанса. Когда посетитель вводит защищённый SSL-адрес в свой веб-браузер или переходит на безопасную страницу, браузер и веб-сервер устанавливают соединение.

Во время первоначального подключения общедоступные и закрытые ключи будут использоваться для создания ключа сеанса, который затем будет использоваться для шифрования и дешифрования передаваемых данных. Этот ключ сеанса останется действительным в течение ограниченного времени и будет использоваться только для данного сеанса.

Вы можете определить, использует ли сайт SSL, по значку замочка или зелёной полосе в верхней части браузера. Вы можете щёлкнуть по этому значку, чтобы просмотреть информацию о том, кому принадлежит сертификат, и управлять настройками SSL.

Когда и почему SSL/TLS необходимы?

SSL/TLS является обязательным, когда передаётся конфиденциальная информация, такая как имена пользователей и пароли или информация о платёжной обработке.

Цель SSL/TLS состоит в том, чтобы убедиться, что только один человек - лицо или организация, утверждённое пользователем, может получить доступ к передаваемым данным. Это особенно важно, когда вы думаете о том, между сколькими устройствами и серверами передаются данные до того, как они достигнут своего пункта назначения.

Существует три основных варианта использования SSL/TLS для вашего веб-сайта:

- Когда вам нужна аутентификация: любой сервер может претендовать на роль вашего сервера, захватив информацию, которую люди передают. SSL/TLS позволяет вам подтвердить личность вашего сервера, чтобы люди знали, что вы являетесь тем, кем вы говорите.

- Чтобы внушить доверие: если вы используете сайт электронной коммерции или спрашиваете пользователей о том, какие данные важны для них, вы должны поддерживать чувство доверия. Использование сертификата SSL/TLS является видимым способом показать посетителям, что они могут вам доверять, и это намного эффективнее всего, что вы могли бы сказать о себе.

- Когда вам нужно соблюдать отраслевые стандарты: в некоторых отраслях, таких как финансовая, вам необходимо будет поддерживать определённые базовые уровни безопасности. Существуют также правила в области платёжных карт (PCI), которых необходимо придерживаться, если вы хотите принять информацию о кредитной карте на своём веб-сайте. И одним из этих требований является использование сертификата SSL/TLS.

Помните, что SSL можно использовать практически на любом устройстве, что также делает его универсальным выбором безопасности в современном мире. перевешивают время и денежные средства, необходимые для их настройки, так что вам нечего терять.

Влияет ли SSL/TLS на SEO?

Короткий ответ: да .

Google внёс изменения в свой алгоритм еще в 2014 году, чтобы определить приоритеты веб-сайтов, которые использовали SSL-сертификат, и с тех пор они продолжают уделять особое внимание сертификатам SSL. Они официально заявили, что сайты со статистикой SSL обойдут сайты без таковой , чтобы все остальные факторы были равны, и хотя защищённые сайты составляют только 1% результатов, 40% запросов возвращают хотя бы один защищённый SSL сайт на первую страницу.

На практике SSL не слишком сильно влияет, когда дело доходит до SEO, и простая установка SSL-сертификата на ваш сайт будет иметь гораздо меньшее значение, чем создание регулярного свежего контента и создание сильного профиля входящей ссылки. Но это не значит, что вы должны совсем забыть о них.

Также важно помнить, что поисковые системы используют целый ряд различных показателей, чтобы определить, где находится сайт. Одним из таких показателей является то, как часто люди возвращаются с вашего сайта на страницу результатов, и наличие сертификата SSL может повлиять на разницу между теми, кто покупает у вас, а кто проходит мимо. Множество других показателей, которые используются для ранжирования сайтов, могут быть затронуты, когда вы выбираете, использовать ли SSL-сертификат или нет.

Настройка SSL-сертификата повлияет на производительность поисковой системы (англ) вашего сайта, но вы должны использовать его не только по этой причине. Вместо этого настройте SSL-сертификат, чтобы повысить доверие между вашими посетителями и улучшить SEO в качестве бонуса.

Какое отношение имеют SSL/TLS к HTTPS?

Когда вы устанавливаете SSL-сертификат, вы настраиваете его для передачи данных с помощью HTTPS. Эти две технологии идут рука об руку, и вы не можете использовать одно без другого.

URL-адресам предшествует либо HTTP (Hypertext Transfer Protocol) , либо протокол HTTPS (Hypertext Transfer Protocol Secure) . Это эффективно определяет, как передаются любые данные, которые вы отправляете и получаете.

SSL/TLS не требуют огромных затрат. Найдите с Hostinger!

Это означает, что другой способ определить, использует ли сайт сертификат SSL, - это проверить URL-адрес и посмотреть, содержит ли он HTTP или HTTPS. Это связано с тем, что для соединений HTTPS требуется сертификат безопасности SSL.

Chrome указывает, использует ли сайт SSL/TLS

В большинстве основных браузеров, включая Google Chrome, Firefox и Microsoft Edge, наличие безопасного соединения будет заметно отображаться при доступе пользователей к сайту. Например, в Chrome вы увидите значок зелёного замочка в адресной строке рядом с сообщением Безопасный . Пользователи могут просмотреть более подробную информацию о сертификате SSL, щёлкнув по нему.

Поскольку браузеры активно показывают, безопасны ли сайты, в ваших интересах как владелец веб-сайта использовать подсказку и защитить свой сайт. Таким образом, посетители могут сразу увидеть, что ваш сайт надёжен, как только они его посещают.

Как добавить SSL/TLS на свой сайт?

Добавление SSL/TLS-сертификата на ваш сайт может быть запутанным и должно быть предпринято только профессионалом. Вы должны знать, есть ли у вас статья в бюджете на того, кто в этом разбирается.

После того, как ваш сертификат готов, вы можете , вставив фрагмент кода в ваш файл .htaccess .

После того, как ваш SSL-сертификат был приобретён и установлен, вам всё равно нужно будет изменять настройки на панели инструментов WordPress (или использовать один из вышеупомянутых плагинов).

Хорошей новостью является то, что всё, что вам нужно сделать, это войти в WordPress и перейти в Настройки>Общие . Прокрутите вниз до полей WordPress Address (URL) и Site Address (URL) и измените их с HTTP на HTTPS . Обязательно сохраните изменения и проверьте свой сайт, чтобы убедиться, что всё работает как нужно.

Вывод

Что такое SSL ? Это означает Secure Sockets Layer (в то время как TLS поддерживает Transport Layer Security ) и показывает посетителям, что они могут безопасно передавать конфиденциальную информацию на сервер и с сервера. Он шифрует все передачи данных таким образом, что они не могут быть расшифрованы третьими сторонами, такими как хакеры и мошенники.

Вы можете узнать, использует ли веб-сайт SSL/TLS по значку висячего замочка или зелёной полосе в верхней части браузера. Обычно вы можете щёлкнуть по значку в своём браузере, чтобы узнать, кому принадлежит сертификат.

SSL/TLS влияют на безопасность , оптимизацию в поисковых системах и могут помочь вашему сайту превосходить конкурентов . С учётом сказанного, это не какой-то мощный инструмент для SEO, сертификаты SSL/TLS должны использоваться потому, что они являются лучшей практикой в вопросах безопасности, а не потому, что вы думаете, что они помогут вам повысить рейтинг в поисковых системах.

И, конечно, если вам нужна помощь при запуске сертификата SSL или если вы хотите воспользоваться пожизненной безопасностью SSL, свяжитесь с нами. Мы будем рады помочь!

Автор

Анна долгое время работала в сфере социальных сетей и меседжеров, но сейчас активно увлеклась созданием и сопровождением сайтов. Она любит узнавать что-то новое и постоянно находится в поиске новинок и обновлений, чтобы делиться ими с миром. Ещё Анна увлекается изучением иностранных языков. Сейчас её увлёк язык программирования!

SSL-сертификат (от англ. Secure Sockets Layer — уровень защищённых сокетов) - это протокол для кодировки данных, которые идут от пользователя к серверу и обратно.

Как SSL-сертификат работает?

На сервере есть ключ, с помощью которого шифруются любые данные, которыми он обменивается с пользователем. Браузер пользователя получает уникальный ключ (который известен только ему) и таким образом складывается ситуация, когда расшифровать информацию может только сервер и пользователь. Хакер конечно может перехватить данные, но расшифровать их практически невозможно.

Зачем SSL-сертификат владельцу сайта?

Если ваш сайт подразумевает регистрацию для пользователей, онлайн-покупки и т.д., то SSL-сертификат будет хорошим сигналом для пользователя, что вашему сайту можно доверять. Сегодня многие пользователи не знают об этом, и без раздумий передают данные своих кредиток на различных сайтах. Но в будущем таких людей будет становиться все меньше и меньше, т.к. после первой же пропажи денег с карточки человек сразу задумывается "а что нужно делать, чтобы деньги не пропадали?", "каким сайтам можно доверять?". В итоге о безопасном соединение, говорит наличие протокола https:// в адресе сайта или такой вид адресной строки в браузере.

Как получить SSL-сертификат?

SSL-сертификаты выдают специальные сертификационные центры, наиболее популярными в мире считаются Thawte , Comodo , Symantec . Но все они имеют англоязычный интерфейс, что создает определенные неудобства для отечественных пользователей. Поэтому сейчас появилось очень много компаний, которые являются посредниками и продают SSL-сертификаты. Это же делают и крупные хостинг-компании, и регистраторы доменов. Мы рекомендуем покупать сертификаты именно у качественных хостеров или регистраторов доменов. А еще лучше, покупать их у той компании, у которой вы регистрировали свой домен. Как правило эти компании сотрудничают с сертификационными центрами, и за счет объема имеют существенную скидку. Поэтому итоговая цена для вас скорее всего не будет меняться.

Какие бывают SSL-сертификаты?

Начальный уровень

Как правило такие сертификаты покупают в том случае, если не нужно подтверждать компанию (или компании вовсе нет, а сайт принадлежит частному лицу), а нужно лишь безопасное соединение.

- Самые дешевые

- Срок выдачи: несколько часов

- Подтверждают права на домен, и не подтверждают компанию

- Для юридических, физических и частных лиц

- Не нужны какие-либо документы

Средний уровень

Такие сертификаты уже могут подтвердить компанию владельца домена, что вызывает больше доверия у посетителей сайта. Ведь документы компании проверяет аттестационный центр, что должно вызывать максимальное доверие пользователей. При этом адрес сайта в браузере подсвечивается зеленым цветом.

- Средняя стоимость

- Срок выдачи: в течении недели

- Подтверждают компанию, которая владеет доменом

- Только для юридических лиц

- Требуются документы, подтверждающие вашу компанию и ее адрес

высокий уровень

Данные сертификаты имеют все показатели Среднего уровня, но цена их дороже, за счет маркетинговой игры центров аттестации. Так например вы сможете их использовать не только на основном домене, но и на поддоменах (например forum.mysite.com и т.д.), или пользователи с устаревшими браузерами смогут использовать защищенное соединение. Также от уровня сертификата зависит максимальный срок регистрации сертификата. Как правило он составляет 1-4 года от даты выдачи.

Что нужно чтобы получить?

Для сертификатов низкого уровня

- e-mail (обязательно чтобы он принадлежал вашему сайту, например для сайта mysite.com имейл может быть [email protected]

- Имя или организация

- Адрес

Для сертификатов более высокого уровня

Здесь проводиться проверка организации, поэтому к тому, что перечислено выше вам придется добавить:

- Телефон

- Документы подтверждающие организацию (номер регистрации компании или подобные документы). В целом для каждой страны перечень

- документов разный, но будьте готовы к серьезной проверке, в плоть до того, что придется высылать копию договора о предоставлении услуг связи, чтобы подтвердить телефон. Отправка скан-копий документов возможно по факсу и электронной почте.

Также для получения SSL-сертификата у домена должен быть отключен WHOIS-Protect (скрытие данных о домене). На сегодня это правило не действует лишь на домены.ru и.рф. И еще, обязательной является генерация CSR.

Что такое CSR?

CSR (Certificate Signing Request) - это зашифрованный запрос, который нужно приложить к заявке отправляемой в центр сертификации. Этот запрос нужно сгенерировать на сервере, на котором расположен ваш сайт. Процесс генерации CSR зависит от сервера, а точнее от программного обеспечения, которое на нем установлено. Если покупать сертификат через хостинг-компанию у которой расположен ваш сайт, то скорее всего вам будет представлен удобный интерфейс для генерации CSR. Если же его нет, то мы расскажем как это сделать для наиболее распространенного серверного софта (Linux\Apache).

Как генерировать CSR?

1. Подключаетесь к серверу через SSH-соединение

Используем программу PuTTY . В командной строке вводите:

openssl genrsa -out myprivate.key 2048

Тем самым мы генерируем закрытый приватный ключ для CSR. При этом будет задано два вопроса "Enter pass phrase for private.key" и "Verifying - Enter pass phrase for myprivate.key" - это просьба два раза ввести пароль для ключа. Важно чтобы вы его запомнили, т.к. понадобится на следующем шаге. В результате будет сгенерирован файл myprivate.key.

2. Генерируем CSR

Вводим команду:

openssl req -new -key myprivate.key -out domain-name.csr

Только меняйте domain-name на имя вашего домена. Потом в ответ на вопрос "Enter pass phrase for myprivate.key" вводим пароль, который мы задавали на предыдущем шаге.

После этого только английскими буквами заполняем:

Country Name - Код страны в формате ISO-3166 (нам нужен двухбуквенный код, берем его из колонки Alpha-2);

State or Province Name: Область или регион\штат;

Locality Name: Город;

Organization Name: Организация;

Organizational Unit Name: Подразделение (необязательное заполнять);

Common Name: доменное имя;

Email Address: ваш E-mail (необязательное поле);

A challenge password: (не нужно заполнять);

An optional company name: Другое название организации (не нужно заполнять).

Все данные которые вносятся должны быть правдивыми и совпадать с теми, которые вы заполняли при регистрации домена (проверить их можно через WHOIS-сервисы). В результате этих операций, на сервере будет создан файл domain-name.csr. Его нужно сохранить, и потом приложить к заявке на получение SSL-сертификата, которая подается в центр сертификации.

Что делать, после получения SSL-сертификата?

После получения сертификата его нужно установить на сервер. Процесс установки достаточно простой, но очень отличается в зависимости от программного обеспечения сервера. Поэтому поищите инструкцию на сайте хостинг-провайдера, а еще лучше - обратитесь в техническую поддержку, чтобы правильно все настроить.

Что делать если изменились данные организации или поменялся хостинг?

В таких случаях нужно переиздавать SSL-сертификат, но при этом это должно делать бесплатно для вас.